Las organizaciones afectadas tienen hasta enero de 2025 para cumplir plenamente con la Ley de Resiliencia Operativa Digital en la Unión Europea (UE). El Dr. Roland Pulfer analiza lo que debe tenerse en cuenta y cómo realizar con éxito y pragmatismo los cambios necesarios para el cumplimiento.

La Ley de Resiliencia Operativa Digital de la UE, o DORA por sus siglas en inglés, entró en vigor el 17 de enero de 2023. 24 meses después, para enero de 2025, las instituciones financieras y los proveedores externos de TIC deben cumplir con los nuevos requisitos para la estabilidad operativa de los sistemas digitales.

Los peligros cibernéticos han estado en la parte superior de las listas de clasificación de las empresas durante varios años consecutivos. El sector financiero es especialmente atractivo para los ciberdelincuentes. Según un estudio de 2019 realizado por Boston Consulting Group, los bancos son atacados 300 veces más a menudo que las empresas de otras industrias. Además, los ataques están experimentando un fuerte aumento y se están volviendo cada vez más «inteligentes».

Además, si se tiene en cuenta el hecho de que, según el último informe del especialista en seguridad informática Trend Micro, las instituciones financieras son las que más comúnmente pagan el dinero de los rescates a los extorsionadores cibernéticos, está claro que la industria financiera se enfrenta a un riesgo excepcionalmente alto de amenazas cibernéticas y, por lo tanto, a una obligación excepcionalmente fuerte de enfrentar estos riesgos con una excelente preparación. Conceptos integrales, asistencia técnica inteligente y equipos efectivos.

Con DORA, la UE ha creado directrices internacionales para proteger el panorama financiero de las tecnologías de la información y unifica las políticas europeas y nacionales existentes.

DORA – ¿De qué se trata?

Ahora que el DORA ha entrado en vigor, todos los proveedores de servicios financieros deben demostrar que su organización puede resistir muchas crisis de TIC diferentes en todos los niveles y departamentos y que la estabilidad operativa de los sistemas digitales está garantizada de manera consistente. Como resultado, pone de relieve la capacidad de defenderse de los riesgos cibernéticos y la capacidad de actuar en caso de emergencia.

Dependiendo del tamaño de la empresa y de los riesgos que plantea el modelo de negocio, así como del grado de resiliencia operativa digital de la respectiva empresa financiera, será necesario reforzar muchas habilidades en la gestión de riesgos o quizás adquirir otras nuevas, teniendo en cuenta la proporcionalidad. En concreto, las organizaciones deben garantizar lo siguiente:

- La gestión de riesgos se convierte en un tema de alto nivel: DORA estipula que la gerencia debe asumir la responsabilidad específica de la seguridad de TI. Los gerentes deben comprender las consecuencias de los diversos riesgos y las expectativas establecidas para ellos. Además de la formación continua exigida por la ley sobre los riesgos informáticos, están obligados a llevar a cabo una evaluación de riesgos no sólo para su propia empresa, sino también para todos los proveedores externos. Deben definir gestores, autorizar planes de continuidad de negocio y reinicio, autorizar auditorías e informarse adecuadamente sobre las incidencias TIC, así como la colaboración con terceros. Esto también incluye la creación de vías de información rápidas, idealmente actualizando constantemente la información importante. Por lo tanto, DORA exige a las empresas que hagan de la gestión de riesgos de las TIC un tema de primer nivel.

- Identificar los riesgos de forma específica y continua: las empresas deben estar familiarizadas con sus objetivos de seguridad y reajustándolos periódicamente. Están obligados a monitorear constantemente todos los sistemas e interfaces en busca de anomalías las 24 horas del día, los 7 días de la semana, detectar y evaluar discrepancias y documentar los riesgos.

- Responder con rapidez: en caso de emergencia, las organizaciones deben ser capaces de responder inmediatamente a un ataque o una anomalía y llevar a cabo las contramedidas adecuadas. Lo mismo se aplica a la implementación de la prevención de emergencias, la gestión de planes de restauración y la reducción de riesgos.

- Comunicarse de forma profesional y estratégica: fluido, seguro y directo: la nueva normativa establece altos requisitos para los procesos y las estructuras de comunicación con el público objetivo interno y externo pertinente. Un objetivo importante es el flujo rápido de información. Como resultado, los incidentes deben documentarse y comunicarse completamente tanto interna como externamente para difundir el conocimiento. En casos graves, ahora existe una obligación de información oficial para toda la industria financiera, no solo para las principales instituciones.

- Pruebas y formación exhaustivas: las empresas deben demostrar que sus sistemas, datos y procesos están siempre actualizados. Para ello, se les exige que realicen pruebas sólidas y exhaustivas de estabilidad operativa digital (Operational Resilience Testing). Además, las pruebas de penetración dirigidas por amenazas (TLPT) se requieren al menos cada tres años, es decir, la resiliencia cibernética de una empresa debe probarse a través de un ataque simulado de lo que se conoce como un hacker ético.

En última instancia, todos los requisitos están orientados a garantizar que las partes responsables puedan tomar decisiones rápidas e informadas en situaciones críticas y que sean resilientes, es decir, preparadas para alternativas. Esto se debe a que DORA requiere una visión holística, prácticamente una perspectiva del plan de una empresa.

Entonces, ¿qué debe hacer para posicionar estratégicamente su propia organización y hacerla resistente contra los peligros cibernéticos?

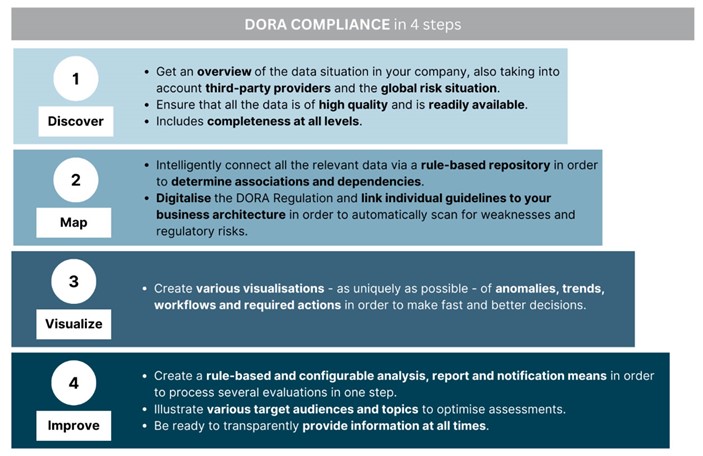

Optimice la situación de los datos: garantice una alta disponibilidad, actualidad y calidad

La base más importante es una base de datos sólida con alta calidad de datos, disponibilidad de datos e interconexión. Solo puedes tomar el camino correcto hacia tu objetivo si sabes dónde estás parado. Sin embargo, lo que puede parecer simple es inmensamente desafiante en muchas empresas. Por un lado, esto se debe a que los datos a menudo se almacenan en silos y no son muy detallados por derecho propio. Por otro lado, se debe a que los datos ni siquiera se registran o no se mantienen actualizados. Por ejemplo, un factor importante para la implementación de la regulación DORA son los datos de rendimiento de los sistemas de TI, los datos sobre el panorama de amenazas y la criticidad de varios procesos y sistemas, así como la información sobre los planes de respuesta a incidentes con jerarquías de escalamiento y estrategias de comunicación. Tener una perspectiva del horizonte de su propia empresa es un criterio central importante. ¿Pueden los gerentes verificar fácilmente qué proveedores cumplen con los requisitos de DORA? ¿Tienen una visión actualizada de la situación general de los peligros mundiales? Incluso las cosas aparentemente simples deben revisarse a fondo nuevamente. ¿Existen datos de contacto completos y actualizados de todas las personas relevantes con las que se debe contactar en caso de emergencia relacionada con las TIC? ¿Existe una visión general de las personas que poseen conocimientos importantes en la empresa? Detalles como estos marcan la diferencia en una emergencia.

Documentar de forma inteligente: Identificar relaciones, actuar con propósito

Una base de datos sólida es la base necesaria. Sin embargo, no se convertirá en una herramienta de trabajo útil hasta que los datos estén interconectados de forma inteligente. Correlaciones, dependencias, asignaciones: la base de datos debe estar organizada y estructurada. En otras palabras, los procesos y procedimientos deben identificarse, clasificarse y documentarse de manera que sean fáciles de actualizar e interconectables en combinaciones cada vez más nuevas.

Si los datos están interconectados de forma inteligente, no solo proporcionan información útil, sino que también permiten automatizar los procesos, lo que alivia la carga de la organización.

Los repositorios de datos basados en reglas dan lógica a los datos y garantizan que todos los enlaces se adapten individualmente a las necesidades de la empresa. Por ejemplo, si existen planes de respuesta a incidentes en formato digital que están vinculados a los datos de contacto de los equipos correspondientes, se pueden iniciar flujos de trabajo automáticos. O si los datos del sistema de los sistemas propietarios están vinculados a informes en vivo de los servicios de alerta cibernética, se pueden activar alarmas automatizadas o se pueden iniciar reglas de monitoreo, evaluación, control o verificación de cualquier tipo.

Es excepcionalmente útil registrar digitalmente la propia normativa DORA y luego interconectarla con la arquitectura empresarial, desde los procesos y las funciones hasta las aplicaciones, los clientes y los proveedores. De este modo, se pueden analizar las lagunas y debilidades y determinar el riesgo regulatorio. Los datos también existen en un repositorio de este tipo libre de redundancia. Esto no solo reduce el mantenimiento necesario, sino que también elimina las fuentes de errores.

Sin embargo, una base de datos es tan buena como la forma en que se mantiene actualmente. Por lo tanto, es importante asegurarse de que los datos no solo estén interconectados de forma inteligente, sino que también sean fáciles de mantener y documentar. Si la fuente de datos está fuera o en otro sistema, la conexión inteligente garantiza la coherencia.

Las pantallas de entrada fáciles de usar, las interfaces completas con los sistemas existentes y la consulta automática de los datos más recientes son esenciales para realizar análisis actualizados y prospectivos. Idealmente, la infraestructura se crea de manera que los datos también puedan fluir a la inversa, es decir, desde la base de datos completa a los sistemas originales para reducir la cantidad de gestión requerida allí también.

Visualización detallada: una imagen de la situación, muchas perspectivas

Aunque hoy en día se pueden automatizar muchas cosas, al final son las personas las que toman las decisiones importantes. Por lo tanto, los datos y la información deben estar disponibles en un formato «legible por el ser humano», adecuado para su público objetivo. Es importante que la visualización se realice de tantas maneras diversas y únicas como sea posible para que todos los responsables de la toma de decisiones puedan recibir información que sea ideal para su forma de pensar y trabajar.

Tablas, vistas matriciales, flujos de trabajo o gráficos de tendencias: cuanto mejor sea la visualización, más rápida y útil será la acción. Debido a esto, es importante que los sistemas tengan las características esenciales, las cifras clave, los datos, los hechos, los valores de medición de calidad, las agregaciones/consolidaciones y los posibles impactos de interrupción disponibles, pero presentados de una manera que reduzca la complejidad para el usuario.

Figura uno: Administre los datos sin redundancia y responda todas las preguntas desde una sola fuente. Lo siguiente se aplica a la base de datos en la gestión de riesgos: si pertenecen juntos, déjelos juntos.

Gestionar, evaluar y supervisar: la implementación de un requisito de cumplimiento siempre depende de la capacidad de presentar las pruebas e inspecciones requeridas. Cada vez es más frecuente que se solapen los requisitos de las diferentes directivas y reglamentos; y DORA no es una excepción. Una evaluación de monitoreo estructurada, interconectada e inteligente también ayuda aquí.

Un sistema de análisis e informes configurable y basado en reglas puede conectar varias evaluaciones, desde DORA hasta el Reglamento General de Protección de Datos GDPR, entre sí y manejar varios requisitos con una sola respuesta, y puede hacerlo de forma espontánea, periódica o permanente, manual, según se justifique, de forma automática o inteligente. Idealmente, los diferentes públicos objetivo y temas de una empresa también formarán un sistema de gestión de monitoreo estructurado y sostenible (TI, seguridad, finanzas, legal, etc.)

Conclusión

Los enlaces de datos inteligentes pueden reducir significativamente el esfuerzo para implementar con éxito la regulación DORA a largo plazo. Requiere una alta disponibilidad y calidad de los datos, así como una interconexión inteligente de los datos existentes a través de cuadros de mando, gráficos, tablas, flujos de trabajo y alarmas. Lo siguiente es válido para los gerentes: si pertenecen juntos, déjalos juntos. De este modo, basta con mantener una vez la red de información, es decir, la interconexión de todos los activos relevantes de la arquitectura de las TIC, y se podrá obtener un ADN de empresa que le permita responder a cualquier pregunta de una sola fuente, desde el riesgo, la monitorización, la seguridad y la prevención de emergencias hasta la externalización, el reinicio, la rescisión, las pruebas, y simulación de sus sistemas.

EL AUTOR

El Dr. Roland Pulfer es fundador de Business-DNA Solutions GmbH y experto en GRC en F24 AG.

FUENTE

DORA: steps for implementing the Digital Operational Resilience Act (continuitycentral.com)